Controllo elettronico e sistemi di controllo degli accessi: funzioni di servizio, componenti, componenti, diagramma a blocchi.

Latch meccanico "Fort", in testa e mortasa

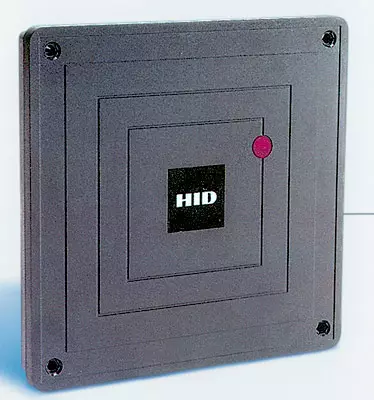

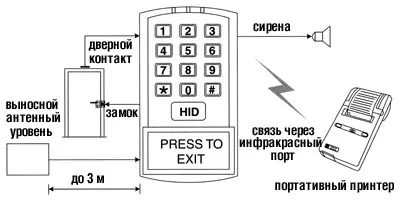

Chema dell'applicazione del lettore Combined Entry Prox (HID)

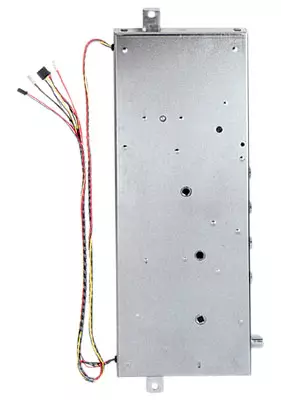

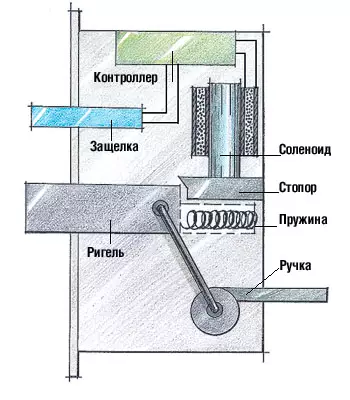

Diagramma del dispositivo del blocco elettromeccanico (opzione). Quando si sbattella la porta, il solenoide viene brevemente spento, e la rigalele, passando dalla molla, blocca la porta della sicurezza: questo non è un prodotto. Questo è un processo.

Bruce Schnaer, Cryptograph

Il problema di proteggere i progressi del manodopera ostinata della proprietà è vecchia quanto la proprietà stessa. IV Questa volta le persone hanno sognato le adorazioni disinteressate e intelligenti in grado di dare un degno repulsivo a quella carina di qualcun altro.

E dov'è il suo pulsante? ..

I dispositivi di sicurezza per gli alloggi stanno già migliorando centinaia di anni. Le porte d'ingresso sono rafforzate, appaiono vari modelli di serrature meccaniche (vedi. Stretch "Tranquillo gioia degli armadi"). Nei primi anni, una nuova generazione di dispositivi, che hanno una serie di funzioni di servizio, sono arrivate a sostituire le serrature meccaniche. Gli specialisti chiamano tali dispositivi da sistemi automatizzati per il monitoraggio e la gestione dell'accesso alla stanza. Secondo i sistemi utilizzati nella vita di tutti i giorni, saranno discussi nel nostro articolo sui loro meriti e svantaggi.Dato che presto ci avviciniamo al nuovo tipo di dispositivi, definiremo il significato di alcuni termini. Qual è il sistema di controllo e sistema di controllo accessi (SUD)? Il campionamento è un senso ampio, un complesso di dispositivi ed eventi che garantiscono la protezione e la sicurezza di un appartamento, edifici, una zona di campagna. Una normale serratura della porta e persino una guancia può essere attribuita ai più semplici sistemi di controllo degli accessi. Il sistema automatico minerario include dozzine di meccanismi combinati in una rete comune. I dispositivi "riconoscono" il loro proprietario e interrompono abilmente la porta di fronte a esso; Intorno all'orologio conducono un monitoraggio video di un oggetto protetto; In caso di penetrazione illegale, include un sistema di notifica o un rapporto sul fatto di una violazione della polizia; In caso di incendi, "Secondo le istruzioni", ad esempio, produrre sbloccando tutte le porte d'ingresso in modo che gli inquilini possano lasciare la casa senza interferenze.

Tutti questi sistemi possono essere suddivisi in due gruppi: rete e autonomo. I primi multifunzionali, ma complessi e stradali, quindi sono utilizzati principalmente su strutture industriali o economiche (hotel, banche, ecc.). Per l'uso nella vita di tutti i giorni, è stato sviluppato Skud autonomo. Sono molto più semplici della rete e automatizza solo alcune funzioni. Ambiente Tali sistemi sono solitamente chiamati serrature elettroniche o elettromeccaniche, che non è del tutto vero. In effetti, il castello è lasciato il più importante, ma ancora un dettaglio dell'estate. Oltre al meccanismo, una porta di bloccaggio, i seguenti nodi sono presenti nei sistemi: identificatore identificativo che dà accesso a destra (mappa, portachiavi, codice digitale); lettore o tastiera; controllore o sistema di controllo e elaborazione delle informazioni ricevute; Alimentatore.

I sistemi sono facili da gestire e fornire un alto livello di resistenza furto con scasso. Il lettore può essere nascosto rispettivamente dagli occhi, rispettivamente, la chiave può essere eliminata e tutti i problemi associati non accedono fisicamente al dispositivo di bloccaggio. Quindi i rivestimenti protettivi non sono necessari per la parte segreta del castello, e la tela della porta non è attenuata attraverso i fori. Inoltre, l'elettronica consente di fornire il massimo livello di segretezza, con il numero di possibili combinazioni del codice, lo studio elettronico supera i blocchi meccanici di diversi ordini. Infine, l'elettronica fornisce la possibilità di trascorsionare- Se l'identificatore della chiave è perso, la "meccanica" non è necessario modificare, basta inserire il nuovo cifrario.

Come funziona un tale sistema? Il lettore è alimentato all'apertura della porta. Questo può essere fatto in modi diversi. Ad esempio, una carta o una catena chiave viene portata all'antenna del lettore o il codice viene chiamato manualmente. Dal lettore, il segnale inserisce il sistema di controllo e l'elaborazione delle informazioni. Eccolo è identificato e, se riconosciuto come "il suo", la squadra viene rilasciata per aprire la serratura. Il pericolo si accende sulla sirena allarmante, il servizio di sicurezza è notato, la serratura è bloccata, ecc. A volte le serrature sono dotate di sensori aggiuntivi che sono in grado di "informare" il sistema di controllo per guasti e guasti (all'estero nell'ordine delle cose quando lo SCOD "chiama indipendentemente" nel servizio di assistenza e causa la procedura guidata). Inoltre, la porta può essere equipaggiata con sensori che riportano il sistema di controllo che la porta è completamente chiusa e il bloccaggio del blocco può essere presentato.

I tambudi diversi differiscono l'uno dall'altro dal principio di azione e dal design costruttivo dei loro componenti principali del lettore, del controller e del castello. Possono essere fatti sotto forma di blocchi separati o combinati in un caso comune. I sistemi di ispezione, il registratore e il controller o il lettore e il blocco e il controller sono combinati in modo simile e l'installazione è più facile. A proposito, sulla semplicità. Il desiderio di aumentare la resistenza alla bomba della porta d'ingresso con un sistema molto complesso progettato per l'installazione negli uffici spesso porta a una risposta. Con i suoi elementi esterni, attira l'attenzione dell'attaccante e come se dice: "Per una porta così protetta con cura c'è qualcosa da nascondere!" Ma la cosa principale, i sistemi "Office" sono progettati per funzionare circondati da altri mezzi di sicurezza (videosorveglianza, sensori di spostamento, servizio di sicurezza, ecc.). Gli scarichi non c'è tempo per "raccogliere" in tale dispositivo. Altre business-scale della città della città. L'elettronica complessa spesso parte prima della perforazione o dello shock elettrico.

Dispositivi di lettura

| Modello | Impresa | Tipo di lettore | Temperatura | Leggere la lettura, vedi | Prezzo, $. |

|---|---|---|---|---|---|

| VXM-5. | Visaccess (Israele) | Senza contatto | -20 ... +50. | 4-8. | 300. |

| Miniprox. | HID (USA) | Senza contatto | -30 ... +65. | 2.5-13. | 240. |

| S1504 PASSMAN LR. | Tagmaster (Svezia) | Senza contatto | -20 ... +60. | 800. | 3950. |

| Omni. | Nord (USA) | Senza contatto | -31 ... +63. | A 10. | 280. |

| Flexpass. | Motorola (USA) | Senza contatto | -35 ... +65. | Fino a 12.7. | 210. |

| Cyfral DC-2000 | Cyfral (USA) | Catene chiave Touch-Memory | -40 ... +45. | - | 110. |

Percorso per la protetta

Lo Skud è stato inventato per migliorare la sicurezza immobiliare. Le serrature meccaniche forniscono la loro posizione (tipo di attacco, e talvolta il design) è già un tipo di buco della serratura. Il desiderio di rendere la spinta alla spaccatura di bloccaggio del castello invisibile ha portato alla creazione di dispositivi di bloccaggio gestiti dall'elettricità.Serrature elettromeccaniche. La maggior parte spesso utilizza serrature elettromeccaniche utilizzate più spesso. Le loro società di sviluppo e produzione sono impegnate in aziende come Abloy (Finlandia), Cisa, Iseo, Mottura (Italia), Tesa (Spagna), Commax (Corea), Ming-Yang, Yu's (Taiwan), Yuni-Fort, Our Borciore " (Russia) e altri. L'interpretazione generalmente accettata del termine "castello elettromeccanico" non lo è. La maggior parte degli sviluppatori converge sul fatto che la caratteristica distintiva di questo castello è di spostare il seminterrato usando mezzi meccanici (maniglia, leve, molla, chiave) e bloccare il solido elettrico.

La variante più semplice del dispositivo di tale serratura è mostrata in Fig.2. La serratura è composta da un rigontura di bloccaggio, una molla di alimentazione, un rigetto di controllo, un tappo a solenoide e un controller (o un microinterruttore elettrico collegato al controller). Quando si chiude la porta, il rigore di bloccaggio viene esteso meccanicamente dalla molla e in questa posizione è fissato con la lingua del tappo del solenoide bloccato. Se c'è una tensione, il tappo è attratto dal solenoide e il blocchetto di bloccaggio può essere rimosso ruotando la maniglia, spremuta la molla. Il castello rimane di lato fino a quando il reiguel è di nuovo bloccato dal tappo del solenoide. Questo succede quando la porta sbatte. Quindi il fermo di controllo viene premuto all'interno del blocco e chiude i terminali del microinterruttore, il controller fornisce un segnale per spegnere la potenza del solenoide e l'ultimo tappo è esteso bloccando il rigalel.

Il comando per l'alimentazione della tensione al controller del solenoide può dare il segnale che passa attraverso la porta di una persona, ad esempio, dalla radio, dai pulsanti, dal tasto o dalla tastiera. Per un tale principio, alcuni castelli da un lavoro di Abloy. I leggeri castelli non sono disposti da Cisa, Iseo, Yu's. Annunciata La valvola di controllo Quando si chiude la porta pesa la molla di alimentazione e attraverso il sistema a leva tira il rigigliere di bloccaggio e il solenoide fissa la molla nello stato compresso. Quando la tensione viene fornita al solenoide della molla, viene rilasciato e ritrae il regileel all'interno della porta di blocco è aperta.

Ci sono molte combinazioni di riggers e fermi. Così, nel castello del modello 7818 dall'ISEO, il campo di battaglia di controllo può muoversi con l'aiuto di elettricità, dalla chiave o dalla maniglia rotante, e il rigore di bloccaggio è controllato solo dalla serratura. Modelli AB della serie 809 da Effeff (Germania) Il rigore di bloccaggio aiuta automaticamente quando la porta sbaglia, ma è possibile aprire la serratura solo con una maniglia elettrica. Senza blocco elettrico, non è correlato al meccanismo di blocco, ed è inutile girarlo.

Le serrature elettromeccaniche possono essere dotate di maniglie rotanti o di pressione o un cilindro di segreto standard o un meccanismo di sottotitoli (serrature elettromagnetiche di esclusione che non sono quasi utilizzate nella vita di tutti i giorni e non sono considerate in questo articolo).

Ci sono modelli di mortaca e sovraccarico di dispositivi di bloccaggio con un'unità elettromeccanica. Arricciato in dimensioni non differiscono da serrature meccaniche standard. Ci sono modelli per l'installazione su qualsiasi tipo di ante: sinistra e destra, apertura all'interno o verso l'esterno, in legno, acciaio, alluminio e plastica. Un numero di modelli ha spinto a guidare i riggers verticali utilizzati in uno schema di blocco multipoint. Le serrature aeree sono molto simili ai loro "fratelli" meccanici. Tutti loro dall'esterno hanno un cilindro di blocco con una chiave per aprire la serratura in un'emergenza, e dall'interno aperto da un pulsante meccanico. Più modelli universali (ad esempio, servendo 5513 da ISEO) c'è un cilindro e dall'interno, ma il pulsante chiave può essere bloccato, quindi il blocco si aprirà solo quando viene presentata la tensione.

Inoltre, tutte le serrature possono essere suddivise in "normalmente aperte" e "normalmente chiuse". Per il primo caso senza fornire tensione, il blocco è nello stato aperto. In "normalmente chiuso" in uno stato de-energizzato, la porta è bloccata. Il primo è buono quando è richiesta una rapida evacuazione, ad esempio, in caso di incendio. Ma sono semplicemente aperti se si rompono il cibo. Il secondo è più affidabile dal punto di vista della sicurezza, ma un altro problema sorge con loro: come entrare in casa se l'elettricità è spenta? I sistemi con alimentatore indipendente di backup arrivano in soccorso, ma hanno anche bisogno di seguirli. Di solito, le batterie o le batterie la tensione 12b sono utilizzate per il potere di backup. Ci sono sistemi in cui la luce del segnale indica il loro scarico. Un criterio importante per la selezione del modello di blocco è la durata del possibile lavoro autonomo. Quindi, le serrature "Bulldog-10" dell'Oxb "Horizon" richiedono il cambio di batterie solo 1 volta 5 anni, e il modello "Fort" della società "Yuni-Fort" è 1 volte in 2-3 anni.

Ma il più alto mal di testa per l'utente è il problema dell'uso in tali serrature dei tasti meccanici. Se utilizzato, il tasto bene darà immediatamente la posizione della serratura. Inesley Rigel si sposta dalla chiave, quindi cosa spegnere il blocco elettrico del rigalel? Sempre quando ciò accade automaticamente, quando la chiave viene ruotata, la sicurezza del blocco elettromeccanico non è superiore a quella meccanica. Se il regileel di bloccaggio indipendente e funziona solo dalla chiave (Model7818 da ISEO), e con l'aiuto dell'elettricità, solo i battaglieri o gli obiettivi aggiuntivi sono bloccati, dovremo portare con te la chiave e portachiavi (o carta) . IPRI Questo rimane la questione di come entrare in casa con un malfunzionamento nell'impianto elettrico. I problemi sono risolti in modi diversi. In ogni caso, nei modelli per le porte d'ingresso, quasi tutti i produttori prevedono la possibilità di installare un meccanismo di cilindro. Per adattarlo o no, l'utente decide.

Vogliamo sottolineare ancora una volta che il blocco elettromeccanico è solo un elemento esecutivo dell'elettronica e non viene applicato separatamente. In pratica, il "elettrocum" è chiamato un meccanismo di transizione con un'unità elettromeccanica ed elettronica del controllo della serratura. A causa di ciò, la confusione sorge spesso, dal momento che il costo della serratura è 2-3 volte inferiore al costo di Akud completamente attrezzato. Il prezzo del meccanismo di bloccaggio varia da $ 20 a $ 250 (prodotti più economici dalla Russia e dal sud-est asiatico, più costoso, italiano e finlandese), mentre AKUD completamente attrezzato costerà non meno di $ 200-400.

Serrature elettriche. Le serrature estrattive vengono utilizzate elettromotori (potenza di solito 24V), che portano al movimento del rigL. Pertanto, nel modello 8120 (Abloy), il rigo viene rimosso all'interno dell'alloggiamento utilizzando un motore e si estende sotto l'azione della molla, e nel modello 8154 viene rimosso e spostato da un motore elettrico. 5525 Effeff Motor Motor gestisce il movimento di due modelle in una volta. È più facile per un azionamento a caldo, i meccanismi con il rigigliere oscillante, che è necessario per bloccare le porte scorrevoli (ad esempio, Model5540 da Effeff e 8812 da Abloy). Il meccanismo di guida fornisce uno sforzo abbastanza significativo sull'acqua e quest'ultimo viene premuto con grande difficoltà. Soprattutto hackerando un'unità del verme quando è nascosto all'interno del Riglel. Tali serrature tali serrature possono essere attribuite al loro blocco lento: ci vogliono diversi secondi.

Castelli solenoide. Questo gruppo è ancora piccolo. Le serrature hanno una potente canna in acciaio, che quando la tensione viene fornita all'alloggiamento. Blocco bellissimo Blocco bloccato, aperto la porta è impossibile ("Fort" da "Yuni-Fort"). Dal momento che le località del castello esterno non sono visibili, è impossibile hackerla. Siamo la sua forza e debolezza. Se qualcosa è accaduto all'impianto elettrico e non c'è nessuno a casa, la porta dovrà rompere. Durante l'equipaggiamento del castello, la comodità dell'uso è sempre più cilindrica con la chiave, ma la resistenza agli hack è nettamente ridotta.

Fermi elettromeccanici. Filchi elettromeccanici autonomi, i blocchi vengono utilizzati come aggiunta alle serrature meccaniche convenzionali. Ci sono due schemi per l'utilizzo di tali fermi. Innanzitutto, sono installati sulla cornice della porta anziché il castello del castello (piatto con fori per rigambrazioni), e bloccano il rigore di bloccaggio nella posizione estesa. Tali dispositivi stabiliscono sui loro prodotti - porte in acciaio con castelli Cisa Cisa. Sesamo. Ci sono ancora blocchi di chiaviste montati in jamb della porta. Tale, ad esempio, modelli 142Hz6 e 342Hz da Effeff. Secondo il secondo schema, il fermo è incorporato nella trazione dei Rigaeer laterali nel blocco multipoint (ad esempio, il sistema MMCode di Motttura, Italia). In questo caso, il vantaggio dell'elettronica è la sua "invisibilità": il castello modificato non è diverso dal non modificato, il che rende difficile lavorare l'hacker.

Che castello usare come "elemento esecutivo"? Se stiamo parlando delle porte d'ingresso, allora deve avere un margine di forza necessario, resistenza all'hacking. I requisiti per le serrature elettromeccaniche sono uguali a meccanici. Acquistare un blocco, scopri se è destinato a installare alle porte d'ingresso, su quale particolare o metallo.

Castelli con un'unità elettrica tollera male le deformazioni della portata della porta (salti di Stemperanny, dall'umidità). Il motore del rigel potrebbe non riuscire a causa di sovraccarico. Se la porta è chiusa liberamente, la serratura perderà la capacità di scattare automaticamente. Eventuali ostacoli alla neve o nel divario tra la canvina della porta e la scatola dei penny parlerà del funzionamento del dispositivo. Serrature meccaniche, anche se non così comode, ma a volte più senza problemi.

Su round distanti

È possibile raccogliere componenti dei componenti per un SCOIS da soli, e puoi acquistare il castello finito in cui sono già costruiti. Tali dispositivi sono chiamati serrature elettroniche autonome. Il loro vantaggio è "equilibrio" di tutti gli elementi del sistema (non è necessario rompere la testa, indipendentemente dal fatto che un articolo sia adatto per un altro) e gli svantaggi con la modernizzazione. Ci sono sirene autonome e una "sythtyllettrico". Ad esempio, un dispositivo "Nabat" (NPVF "Bastione"), limitando la manipolazione con un tasto Bene nel tempo (30-90C). Se il limite è esaurito, il dispositivo può produrre le seguenti azioni (flaconcino): abilitare la sirena, effettuare una chiamata a un telefono cellulare, accendere il simulatore della lingerie o inviare un segnale alla console di sicurezza alternativa.

Scegliere.

| Modello | Tipo di lettore | Tensione di alimentazione dal blocco di rete e dall'alimentazione di backup, in | Zona di azione chiave | Il numero di tasti nel kit, PCS. | Vista di un dispositivo di blocco meccanico | Leggere Bilanciere | Prezzo, $. |

|---|---|---|---|---|---|---|---|

| "Fort" ("Yuni-Fort", Russia) | Infrarosso | 12-18 / 4.5. | Fino a 100. | 4 (occasione a 600) | Mortasa o obbligatorio | - | 220. |

| "Bulldog-10" (OKB "Horizon", Russia) | Keychain Touch-Memory, Infrarossi | 9 (Solo alimenti autonomi) | Fino a 1 metri | cinque | Taglio, cilindro | 20000. | 130. |

| "Sesamo" ("Sesamo", Russia) | Mappa del proxy. | 12. | Fino a 6 metri | quattro | Moneta | - | 200. |

| "PICAR 95G200" ("Picar", Russia) | Mappa del proxy. | 12. | Fino a 10 cm | 5 (occasione fino a 200) | In alto | 30000. | 287. |

| HT24EURO. (TESA, Spagna) | Carta magnetica | 6 (Solo alimenti autonomi) | Contatto | Fino a 1000. | Moneta | - | 365. |

, prestare attenzione al suo set completo. AIMENNO: sul tipo di lettore, il numero di fotore dei keyfob di identificazione in entrata, la possibilità di collegare i sensori di allarme di sicurezza e espansione del sistema.

Le principali difficoltà nell'installazione di serrature elettroniche si verificano nel caso di montaggio del cablaggio nascosto nella porta dell'array di legno. Per questo, potrebbe essere necessario fabbricare attraverso il canale all'intera larghezza della porta. A causa dei problemi con l'alimentatore dell'alimentazione, è meglio "prendersi cura" installando il castello anche prima di acquistare la porta.

Se la porta è nell'ordine, fatecelo sapere il produttore che hai intenzione di installare un blocco di potenza. Quindi la società farà in anticipo i fori per il cavo, e così che il design della porta non soffre. Se si desidera installare il blocco sulla porta metallica già finita, assicurarsi di consultare i suoi produttori, chiederranno come il cavo dovrebbe passare per non indebolire le costole di rigidità.

È meglio affidare l'installazione di serrature elettroniche da parte di un'azienda specializzata nell'installazione dei sistemi di controllo degli accessi. Il costo di un tale servizio a Mosca è di circa $ 20. Inoltre, alcuni produttori stranieri di serrature danno una garanzia su di loro solo quando si installano i loro rivenditori autorizzati.

Esempi di serrature con azionamento elettromeccanico

| Modello | Tipo di castello | Tensione di fornitura, in | Visualizza | Tipo di meccanismo segreto | Caratteristiche | Prezzo, $. |

|---|---|---|---|---|---|---|

| "Malysh 7" ("Atos", Russia) | Elettromeccanico | 12. | Moneta | Cilindro | Lo sforzo di Rigel sul layer- 12000n (1200kgs) | 55. |

| 17685.48.a.c5 (Cisa, Italia) | Elettromeccanico | 12. | Moneta | Suwalid. | Latch gestito elettricamente, Riglel a 4 porte | 130. |

| 8120 (Abloy, Finlandia) | Il motore | 24. | Moneta | Cilindro | Ritardo di apertura programmabile 2-15 s | 700. |

| DL-3 (Commax, Corea) | Elettromeccanico | 12. | In alto | Cilindro | - | 37. |

| EL-370A (Ming-Yang, Taiwan) | Elettromeccanico | 12. | In alto | Cilindro | - | 26. |

Elettronica in dosore

Cos'è una serratura della porta, tutti sanno, ma i lettori (lettori) sono percepiti come meraviglia. Quindi, il lettore è un dispositivo che percepisce il segnale codificato, che viene fornito con il canale radio, o quando il contatto con l'identificatore (ad esempio, la memoria touch o una scheda magnetica) o da una tastiera di ingresso del codice manuale. Assicurarsi che l'alloggiamento sia meglio utilizzare i lettori remoti senza contatto (canali a infrarossi, radio). Differiscono nel metodo di trasmissione del segnale (onda radio nelle bande di frequenza di 125KHz, 13,56 MHz e raggi a 2,45 GHz o raggi infrarossi) e il metodo di installazione. È possibile un metodo aperto (il dispositivo è fissato dall'esterno della porta o del camuffamento sotto il pulsante di chiamata, l'elemento della decorazione, ecc.) E nascosto (all'interno del muro).Il tipo di contatto di dispositivi include lettori di schede magnetiche, schede Vigandi e touch-Memory KeyFobs, a PROXIMITY PROXIMITY (VESTIMITÀ) -Caps del telecomando. Nel "settore privato", vengono utilizzate le carte di prossimità, che sono superiori alla durata e alle schede magnetiche di resistenza all'usura e consentono di riprogrammare il codice (che non può essere fatto con le carte Vigand). Queste carte funzionano così. Il lettore genera radiazioni elettromagnetiche di una determinata frequenza. Se si effettua una scheda proxy nella zona di azione del lettore, viene attivato un microcircuito, integrato nella scheda e una risposta impulso elettromagnetico di una determinata forma e frequenza viene fornita al lettore. Gli anelli chiave del tasto di memoria appartengono alle tecnologie di contatto - dovrebbero essere applicati da vicino al lettore, quindi sono meno convenienti (ugello i lettori stessi sono economici e affidabili, spesso equipaggiano gli ingressi delle case urbane).

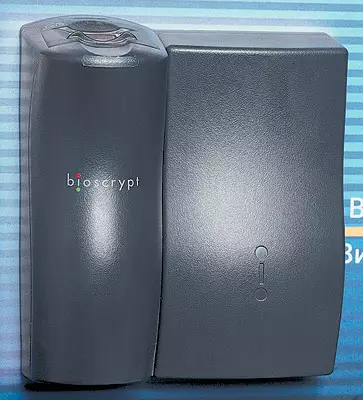

I lettori biometrici sono dispositivi promettenti che, secondo la previsione degli specialisti, troveranno presto un ampio uso nella vita di tutti i giorni. L'identificazione di una persona nelle sue caratteristiche fisiologiche uniche (motivo papillolare di dita, geometria del viso e pennello, forma dell'orecchio, caratteristiche vocali, pittura dell'iride, struttura del DNA, ecc.). Semplicemente, l'uomo stesso diventa la chiave. L'elenco dei modelli di lettori biometrici è molto esteso. I lettori dello scanner fanno parte di molti sistemi di controllo degli accessi biometrici, disponibili all'estero da Sensar, T-Netix, Identix, Registro di sistema nazionale, Bioscrypt, American Biometric Company, (USA), Infenion (Germania), Morpho (Francia), British Telecom ( Inghilterra), LG Electronics (Corea del Sud). Tra i modelli è possibile menzionare la tankyii (lettore di geometria del Palm dei sistemi di riconoscimento della società americana), lettori dactiloscopici V-Prox (Bioscrypt, USA) e Bogo2000 (Bogotech, Corea del Sud), Lettore di Geometria del Viso per footkey (Omron, Giappone).

Che tipo di dispositivi di lettura è meglio usare? Risposta: senza contatto. I canali radiofonici di azione unidirezionale sono più economici (prezzo minimo - $ 50-60), facile da usare, ma la loro affidabilità è bassa, quindi equipaggiano le serrature ausiliarie e le porte d'ingresso. I vantaggi della loro antenna possono essere "nascosti" sotto la porta, pannelli in legno, intonaco, cemento. I identificatori IR sono meno convenienti perché richiedono l'accesso diretto del raggio a infrarossi al dispositivo di lettura. Con la loro installazione nascosta sulla superficie esterna della porta rimane un foro minuscolo (diametro 1-2 mm). I lettori di prossimità e gli identificatori dei raggi IR sono più affidabili, ma il costo di questa tecnica è superiore a $ 150-200. I lettori biometrici sono in grado di fornire un'elevata segretezza, ma relativamente strade e avere una bassa sicurezza anti-vandal.

I vantaggi degli identificativi IR includono la complessità del ritiro non autorizzato delle informazioni, a meno che il loro ricevitore non sia profondamente nascosto sotto il rivestimento della porta. La loro qualità del loro lavoro non dipende dal quartiere con fonti di emissioni elettromagnetiche o metallo. I lettori di prossimità devono essere isolati dagli effetti di schermatura del metallo. Pertanto, quando si installano i lettori proxy VXS-5 sulle strutture metalliche, Visaccess (Israele) consiglia di utilizzare una fodera non metallica con uno spessore di almeno 1 cm. Tali dispositivi possono essere sensibili al cavo di alimentazione individuato da vicino (ad esempio, all'albero dell'ascensore dietro il muro). In tutti questi casi, i lettori di prossimità funzionano, ma la gamma delle azioni dei blocchi sarà significativamente ridotta (siti di centimetri a diversi centimetri).

Per evitare che il segnale di codice impedisca la sofisticata tecnologia dei codici dinamici. Inoltre, il codice effettivo è crittografato in modo che ogni trasmissione del comando Keychain sia completamente diverso da un pacco di codice. Inoltre, il codice effettivo viene ripristinato da elaborazione matematica. L'intercettazione del segnale diventa priva di significato, poiché è impossibile prevedere quale la combinazione di codice successiva causerà l'apertura del blocco (la semplice ripetizione del segnale precedente non porterà a nulla). Questa tecnologia è utilizzata, ad esempio, nei castelli "Bulldog-10" da "Horizon" OKB.

Alle porte di input è meglio usare identificatori di piccole e medie dimensioni (fino a 13 m). L'aumento dell'intervallo di lettura richiede un aumento della potenza del segnale, come risultato della quale aumenta la dimensione complessiva dell'identificatore della chiave, la necessità di utilizzare una fonte di alimentazione in esso (batterie), che limita la durata del dispositivo. Inoltre, il rischio di ritardare il segnale con radiocanieri aumenta, e il blocco è sblocco per l'approccio del proprietario.

Il prossimo caso della vita è chiaramente indicato sulla facilità di funzionamento dei sistemi di controllo degli accessi dotati di elettricità. Una signora molto sicura vuole equipaggiare questo dispositivo "ingresso del servizio" per un cane nella sua villa. Un blocco appropriato, il lettore di prossimità e il sistema di apertura della porta automatico sono stati installati su una piccola porta della scappatoia e la carta chiave appesa su un colletto di cani. Così, gli animali domestici fatti in casa hanno avuto l'opportunità di fare passeggiate in giardino in qualsiasi momento conveniente, non disturbando i proprietari.

Una caratteristica importante del dispositivo di lettura è un tipo di protocollo (metodo di codifica e procedura di trasmissione delle informazioni), che supporta. I controlli di accesso per il controllo del controllo di accesso utilizza diversi protocolli - Wiegand, RS-485, RC-232, Ethernet. Il più comune - Vigoland (Wiegand). Wawton Blocks, ovviamente, non è così importante quale protocollo viene utilizzato, ma se in futuro il proprietario vuole integrare il blocco elettronico in un singolo complesso di sicurezza, l'incompatibilità della codifica può essere questo ostacolo.

Non tutti gli Skud trasferiscono basse temperature e alta umidità. Tuttavia, gli elementi individuali dei sistemi sono specificamente sviluppati per il lavoro in condizioni estreme (ad esempio, i lettori di prossimità Omni da Northern e Miniprox from Hid). Se hai intenzione di installare un blocco o un lettore elettromeccanico su una porta di strada, sfoglia il passaporto del prodotto e assicurarsi che possa tollerare il gelo e il tempo.

C'è sicurezza nei numeri

Quali sono le prospettive per lo sviluppo di serrature elettroniche domestiche? Gli esperti sono fiduciosi che il futuro sia sistemi integrati che sono chiamati nella vita di tutti i giorni "casa intelligente". Questo è un complesso di dispositivi domestici uniti da un processore comune per l'elaborazione delle informazioni. Il complesso attuale non sarà più singole serrature, saranno particelle di un singolo sistema per il monitoraggio dell'accesso remoto, insieme a complessi di videosorveglianza, allarmi antincendio, illuminazione, ecc. Sistemi di edifici di supporto vitale intellettuale che racconteremo nelle seguenti stanze di log.

Gli editori ringraziano la società "AAM Systems Systems", "Armo Group", "Sesam", "Yuni-Fort", "Sistemi biometrici", ufficio rappresentativo di Abloy per aiuto nella preparazione dei materiali.